5 zalet grania w gry wideo

Granie w gry wideo ma wiele pozytywnych skutków dla osoby.

Sign up to see more

SignupAlready a member?

LoginBy continuing, you agree to Sociomix's Terms of Service, Privacy Policy

Sign up to see more

SignupAlready a member?

LoginBy continuing, you agree to Sociomix's Terms of Service, Privacy Policy

Nawet jeśli nie pływasz dobrowolnie w głębokich ciemnych wodach konkurencyjnych gier wideo, trudno byłoby uniknąć wiadomości o pulach nagród, turniejach, rekordach świata i tym podobnych. Ponieważ gry jako całość stale się rozwijają w ostatniej dekadzie, nic dziwnego, że uprzemysłowiono. Ale tam, gdzie jest gotówka do zdobycia lub chwała do zebrania, będą ludzie gotowi dołożyć niemoralnych wysiłków, aby zdobyć własny kawałek akcji.

Wejdź: Oszustwo w grach wideo. Tak czy inaczej, taki jest tradycyjny pogląd. Jestem tutaj, aby rozdzielić włosy i upewnić się, że „oszukiwanie” nie jest jakimś ogólnym terminem, który ludzie rzucają na kogokolwiek, tak samo jak naciśnięcie niewłaściwego przycisku w niewłaściwym czasie w grze. Pomiędzy hackami, modami, exploitami i usterkami istnieje ogromny zakres tego, co ludzie często nazywają „oszustwem” i nie wszystko jest aż tak szkodliwe.

W rzeczywistości istnieją całe sporty oparte na exploitach, a jednak hakowanie w nich wciąż jest oszustwem! Zrozummy więc, jak coś takiego jest możliwe, aby ktoś został zaakceptowany, a drugi był godny zakazu. Każdy termin będzie zawierał wiele prawdziwych przykładów, aby naprawdę pokazać, jak zachowują się te kody. Zacznijmy od najłatwiejszego do złapania i najgorszego przestępcy... hakowania.

Termin hakowanie został po raz pierwszy użyty w latach 60. XX wieku, kiedy edycja zestawów pociągów nazywała się hakowaniem i przeszło to do komputerów (Prawie tak, jakby te dwa hobby przyciągnęły podobnych odbiorców)

Hakowanie gry wideo polega na użyciu narzędzi innych firm lub ręcznej edycji kodu, aby zmusić system do innego zachowania. W grach wideo jest to szczególnie powszechne w zmianie sposobu działania zdrowia, uszkodzenia lub waluty w grze. Hakowanie może być również sposobem na uzyskanie dostępu do systemów, do których nie masz zamiaru, zarówno wewnątrz, jak i na zewnątrz gier wideo.

Przykłady hakowania obejmują kradzież kont, oszustwa bankowe, Aimbots, Wall-hacki, Ransoms na konta.

Coraz więcej hakowania jest używanych jako domyślny termin, podczas gdy w rzeczywistości, jak mam nadzieję, będzie tutaj jasne, jest tak samo specyficzny jak każdy inny termin. Spowodowało to pewne nakładanie się w używaniu tych terminów i wprawdzie łatwo jest wpaść w zwyczaj nazywania tych złośliwych zabójstw, które rujnują twoje gry „hakerami”.

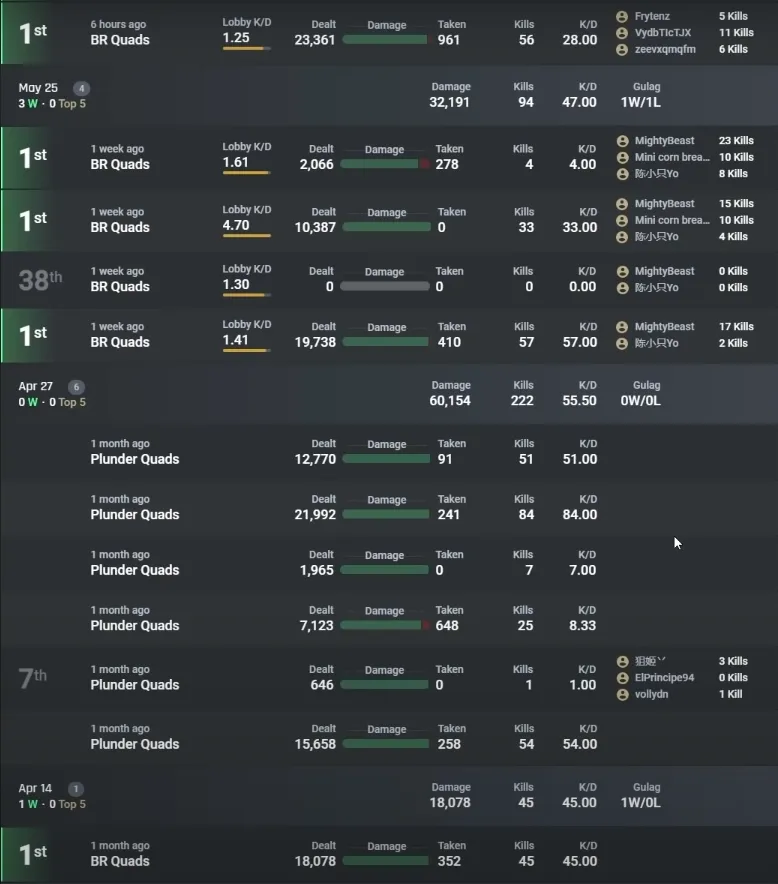

Większość hakowania w dzisiejszych czasach odnosi się do takich rzeczy jak Aimbots, Wall-hacki lub inne takie narzędzia. Najlepszym sposobem na ich zrozumienie jest zobaczenie ich w akcji na Killcam (nagranie, które gra zapewnia, gdy umierasz w grze) w grze takiej jak Call of Duty lub Overwatch, ale na szczęście są też nagrania, z których możemy skorzystać. Ze sceny Call of Duty Warzone, nie mniej.

Warzone: Znalezienie zhakowanej rozgrywki, która pokazuje graczy pojawiających się przez ściany. Jak powiedział mężczyzna: „To śmieszne”.

Nie tylko pokazuje to, jak działa narzędzie, zewnętrzne narzędzie do gry działającej na komputerze i tworzące szaleństwo, które widzisz powyżej, ale także pokazuje, jak takie narzędzie jest niebezpiecznie zbliżone do prawdziwej przestępczości. W rzeczywistości, gdy pule e-sportowe wzrosły do około 250 000 USD, nacisk na ostrzejsze działania prawne przeciwko hakowaniu tylko wzrósł.

Odtwarzacz w powyższym klipie miał nawet odsłoniętą tablicę statystyk i jak widać, tego rodzaju rzeczy nie są wyłączane w momencie, gdy się to stanie. Podczas gdy hakowanie gry daje im te szalone oceny, hakerzy są również zwykle wystarczająco świadomi siebie, aby „włączać” lub wyłączać swoje hacki, aby uniknąć podejrzeń.

Ostatnim przykładem na scenie konkurencyjnej jest Speedrunner Dream, który w końcu przyznał się do oszustwa (Używając hacka) w swojej płycie Minecraft Speedruns. Poprawiły wskaźniki spadków dla niektórych przedmiotów, edytując w ten sposób grę w sposób, który daje im przewagę nad wszystkimi innymi biegaczami. Speedrunning polega na przełamywaniu gry przez exploity (więcej o nich wkrótce), ale wskaźnik spadku hakowania podstawowej gry w ten sposób jest nadal o krok za daleko. Nawet ludzie, którzy łamią gry dla życia, nie chcą mieć nic wspólnego z hackami.

Hakowanie może przybierać dowolną podobną formę. Patrzenie przez ściany, natychmiastowe celowanie w wrogów, nieograniczone leczenie itp. Ale inne gatunki również cierpią z powodu zarazy hakerskiej, tylko w nieco innej iteracji. Rodzaj hakowania, który możesz być bardziej zaznajomiony spoza gier...

Wszyscy mieliśmy te telefony. Telefon dzwoni, jest to numer, którego nie rozpoznajesz, ale nie jest zablokowany ani międzynarodowy. Twoja odpowiedź, aby sprawdzić, czy to praca, o którą się ubiegałeś, numer biura, czy coś takiego, aw ciągu kilku sekund telefon zostanie rozłączony. Wszystko, czego potrzebował dzwoniący, to potwierdzenie, że Twój numer telefonu jest „aktywny”. Teraz mogą zaznaczyć to pole, rozłączają się i ruszają dalej.

Tego rodzaju gromadzenie informacji i podstawowe ingerencje są kluczową częścią szerszej społeczności hakerskiej. Haker może bardzo powoli pozyskiwać informacje o koncie lub adresie IP lub siedzieć na tych wszystkich informacjach przez dłuższy czas, zanim uderzy (podobnie jak widzieliśmy w Call of Duty).

Podobnie jak w prawdziwym świecie, hakerzy w grach zdobywają coraz więcej informacji przed uderzeniem. W MMO, takich jak Runescape lub World of Warcraft, najczęstszą formą jest kradzież kont. Hakerzy włamują się na Twoje konto, często sprzedając lub przesyłając przedmioty, trzymając je na okupu lub sprzedając konto innym. Niektóre knave (hakerzy dla Runescape zdecydowanie powinni być nazywani Knaves) nawet kradną konta, aby następnie używać bardziej rażących hacków niż są wygodne na swoich „własnych” kontach. Istnieją systemy zamykania takich kont, podobnie jak w przypadku oszustwa możesz szybko zadzwonić do banku i anulować kartę. Jednak w pierwszej kolejności nie powstrzymuje to, aby akty były możliwe.

Hakerzy, którzy wykorzystują ten rzeczywisty aspekt MMO, aby zdobyć zarówno nagrody w grę* i* wypłaty w świecie rzeczywistym, są jednymi z najgorszych ras hakerów. Podczas gdy niektórzy oszuści hakują po prostu po to, aby wytrzeć podłogę grą lub poczuć się lepszym, ci hakerzy są w tym modelu biznesowym.

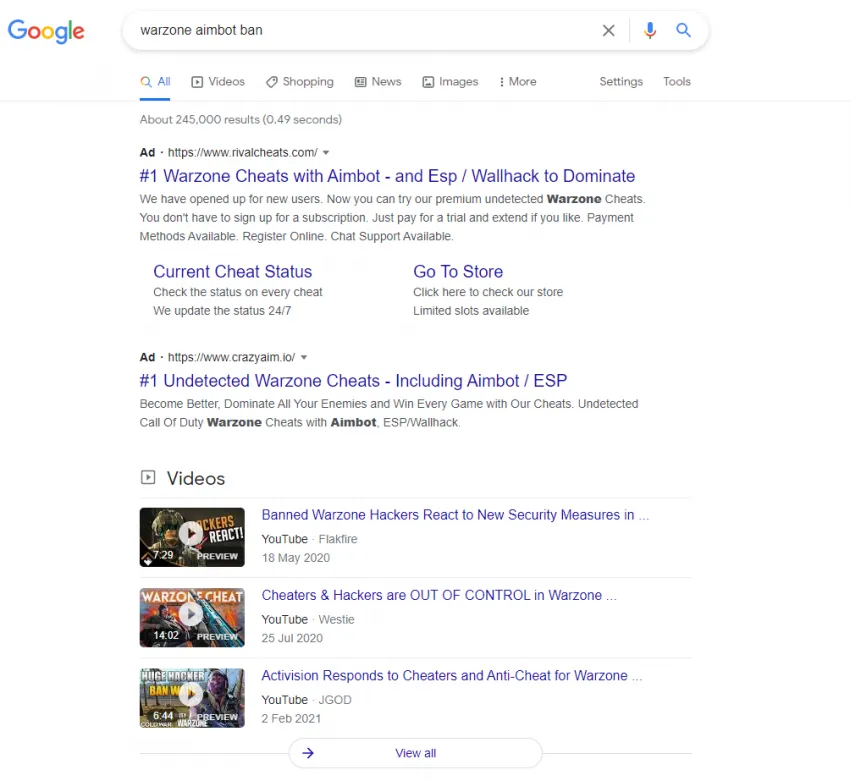

Jest powód, dla którego kiedy szukam informacji na temat hakowania, bez względu na to, jak negatywnie dokonujesz tego wyszukiwania, pierwszymi wynikami w Google są strony sprzedające hacki i subskrypcje kodów. Nic dziwnego, że dzieci grające w Fortnite są zwabione do myślenia, że zakup tego oprogramowania jest dopuszczalny.

Hacki do gier wideo mogą mieć szkodliwy wpływ na czyjeś życie, angażując je władzom. Strony internetowe, które sprzedają hacki do gier wideo, są swobodnie dostępne, a nawet przesunięte na szczyt Google jako reklamy, co oznacza, że strony hakerskie manipulują ludźmi w ich subskrypcjach i planach. Kupowanie czegokolwiek z jednej z tych witryn nigdy nie jest bezpieczne.

Hacki działają na poziomie, na którym usterki, a exploity po prostu nie robią, i to właśnie sprawia, że ten termin jest naprawdę wart poznania. Jeśli usłyszysz, że ktoś hakuje lub został zhakowany, powinno to wywołać większą odpowiedź niż „och, ktoś oszukał, co jest do bani”. Konsekwencje i śliskie nachylenie do legalnego przestępstwa są zbyt poważne, aby hakowanie mogło być traktowane lekko, zwłaszcza jeśli ofiarą jest dziecko.

Najwcześniejsza usterka gry głównego nurtu miała miejsce w Pac-Man w latach 80. Na poziomie 256 zostaniesz powitany przez mnóstwo pikseli i bezsensownych artefaktów i zawiodłbyś poziom.

Usterki w grze to po prostu błąd programowania, który powoduje niezamierzony efekt. Jeśli chodzi o konkretne gry, efekt może być wizualny, audio, sterujący lub wejściowy lub z dowolnej liczby innych dyscyplin. Usterki w grach wideo nie są spowodowane zmianą kodu przez gracza, ale zamiast tego istnieją w samej grze końcowej.

Jeśli gracz korzysta z tych warunków, aby uzyskać przewagę, wykorzystuje usterkę (jak dowiemy się później)

Przykłady kilku usterek w grach wideo obejmują - Giants of Skyrim wyrzucający cię nogami do Stratosfery, cywil w Hitman 2 tarlący nad wodą i natychmiast umierający, lub ten klejnot z The Elder Scrolls IV: Oblivion:

Zapomnienie: Czuję się najbezpieczniej, gdy blisko jest Imperial City Guard.

Same usterki są tym, jak brzmią, termin ten nie dotyczy wyłącznie gier wideo i prawdopodobnie miałeś usterkę aplikacji na telefon, a może nawet system, którego używasz do pracy. Usterka to anomalia w tym, jak coś ma działać, ale nie jest to spowodowane manipulowaniem lub uszkadzaniem gry przez użytkownika. Problem występuje w samym produkcie.

W grach wideo mogą obejmować proste interakcje fizyczne, takie jak powyżej, po pełne sytuacje przełomowe. W związku z tym usterki nie są z natury oszustwem ani nawet problemem w większości gier, ponieważ można je przeładować lub po prostu śmiać, a następnie przejść dalej, a nawet „załatać” przez programistów w aktualizacji. Ponieważ gry są teraz tak rozpowszechniane cyfrowo, programiści mogą „poprawiać” (zaktualizować) gry, aby usunąć te błędy kodu.

Po przyjrzeniu się, jak hakowanie brutalizuje intencje gier, usterki można porównać jako znacznie mniej obraźliwe. Usterki są często małe i można je usunąć. Istnieją jednak przykłady tego, co nazywa się usterką „przełamującą grę”. Usterka „przełamująca grę” sprawia, że gracz nie może rozwijać gry. Może to być spowodowane tym, że gracz nie może wchodzić w interakcję z obiektem, utknął pod podłogą lub w inny sposób nie jest w stanie uruchomić następnej części gry.

Wydarzenia te są oczywiście szkodliwe dla wrażeń z gry i mogę zaświadczyć o irytacji związanej z koniecznością obejścia takiego przypadku. Właśnie wczoraj wieczorem grałem w Torchlight 2 z moim narzeczonym i powoli zdaliśmy sobie sprawę, że moja postać została natychmiast zabita przez wszelkie obrażenia. Zastanawialiśmy się i odkryliśmy, że kod gry mówił wrogom, że jestem Poziomem 1.

Zasadniczo wrogowie uderzyli mnie tak, jakbym miał 100 zdrowia, kiedy faktycznie miałem 2500. Ta usterka w kodowaniu oznaczała, że moja postać nie była grywalna poza pewnym punktem. Byłem na tyle szczęśliwy, że zmieniłem postać i spróbowałem rozwiązać problem, ale faktem jest, że nikt nie powinien robić tyle wysiłków, aby ominąć błąd programowania.

Inną rzeczą, na którą warto zwrócić uwagę, jest to, że graliśmy tylko ja i mój narzeczony, więc nie ma sposobu, aby ktoś wykorzystał tę usterkę, aby zyskać nad nami jakąś przewagę.

Jeśli efekt usterki nie jest czymś, co haker chciałby nawet wywołać, różnice między nimi mówią same za siebie.

To potencjalna dziura w Matrixie, że tak powiem, sprawia, że usterki stają się problemem. Tam, gdzie widzimy przezabawną sytuację, o której wiemy, że nie ma się wydarzyć, inni będą testować powtarzalność i spójność usterki. Jeśli ktoś znajdzie usterkę na mapie wieloosobowej, broni lub systemie używanym w trybie wieloosobowym, może zmienić to w Explo it.

Kluczowa różnica polega na tym, że chociaż usterki powodują wiele exploitów, odpowiedzialność za istniejącą usterkę spoczywa na deweloperach. I odwrotnie, odpowiedzialność za exploit spoczywa na ogół w społeczności w postaci reguł serwera i kultury wokół gry. Coś możliwego (istniejąca usterka) i coś, co się robi (gracz używający exploitów) to bardzo różne sytuacje.

W Asteroidach (1979) istniał exploit, w którym gracz mógł zostawić maleńką skałę na ekranie i powstrzymało tarło większej liczby skał, pozwalając graczowi czekać na Latające Spodki, które dają znacznie więcej punktów.

Exploity gier wideo to sposób, w jaki gracz może wykorzystać wady lub niedopatrzenie w projektowaniu gry, aby uzyskać przewagę nad grą lub innymi graczami. Wyzyski gier wideo nie są spowodowane zmianą kodu gry lub hakowaniem, ale po prostu znalezieniem słabości w projekcie gry i wykorzystaniem tej słabości.

Przykłady exploitów gier wideo obejmują anulowanie animacji, używanie przedmiotów więcej razy niż zamierzano, natychmiastowe przeładowanie, unikanie obrażeń od upadku

Rozmawialiśmy wcześniej o hakowaniu w grach online, takich jak Overwatch i Warzone. Łatwo to postrzegać jako otwarty przypadek moralnego niegodziwości i całkowitego braku szacunku dla innych graczy, nie wspominając o przestępstwie. Jednak exploity sprawiają, że sprawy stają się nieco bardziej skomplikowane.

Tam, gdzie jest usterka, jest potencjalny exploit. Exploity to szczególne przypadki niezamierzonych efektów w grze, których gracz używa, aby uzyskać jakąś przewagę. Na przykład, jeśli uda ci się przebić przez ścianę lub podłogę, jak na powyższych zrzutach ekranu, możesz strzelić z powrotem na mapę wrogów, którzy nie mają pojęcia, gdzie jesteś. A może odkryjesz, że sprzedaż 3 przedmiotów sprzedawcy w RPG faktycznie daje ci złoto 4 z tych przedmiotów.

Osobiście udało mi się natknąć na Niesprzedzalnego Miecza w grze RPG o nazwie Outward (W pełni polecam go każdej parze, która chce grać razem). Miałem szablę w torbie i poszedłem do lokalnej karawany handlowej, ale kiedy wyjeżdżałem po moim handlu i jego chętnym „Do zobaczenia, przyjacielu”, zauważyłem, że szabla wciąż jest w mojej torbie.

Odwróciłem się i otworzyłem z nim handel: „Cześć przyjacielu”, mówi. Sprzedam miecz, widzę go w jego ekwipunku i otrzymuję moje srebro. Zostawiłem jego znajomemu „Do zobaczenia, przyjacielu” i oto Szabla wciąż była w mojej torbie! Technicznie wykorzystałem usterkę, aby zarobić więcej pieniędzy, niż ten miecz powinien kiedykolwiek mieć, ale nie było to w pełni zamierzone!

Te zdarzenia są „naturalne”, wszystkie są częścią kodu gry, w przeciwieństwie do hacków lub modów. Gra pozwala ci, czasami absurdalnymi środkami, dotrzeć do punktu, w którym masz zalety, do których nie masz zamiaru. Wszystko jest w słowie „exploit”. Nie możesz wykorzystać słabości, jeśli jej nie ma, i to jest kluczowa różnica między przyczynami usterek i exploitów.

Najlepszym miejscem, aby zobaczyć Exploity w akcji w bezpieczny i zabawny sposób, jest Speedrunning. Speedrunning obejmuje ukończenie gry tak szybko, jak to możliwe, usterki i tak dalej, więc pokazuje, jak dużą różnicę może zrobić exploit.

Speedrunner pokazuje, jak celowe użycie usterki może wykorzystać grę i stworzyć zagmatwaną sytuację, którą można zobaczyć na ekranie. Gracz wypycha się poza mapę, aby gra pomyślała, że nie żyje. Gra pozwala mu iść wszędzie.

Tutaj możesz zobaczyć exploit dla jednego gracza, używany w speedrun. Gra ma oczywiście na celu zabicie gracza, gdy opuszcza obszar gry, ale ten exploit udaje się tego uniknąć. Ten konkretny jest używany tylko do Speedrun z ustalonymi zasadami, więc jest dość nieszkodliwy, ale wyobraź sobie szkody, jakie może to wyrządzić w grach wieloosobowych, gdyby ktoś był wystarczająco złośliwy i znalazł exploit, który przełamuje tę grę.

Teraz widzimy, jak różni się exploit od hacka lub moda, istniejącego w grze, gdy jest wysyłany (lub myślę, że w dzisiejszych czasach, pobrany), ale co z używaniem exploitów online?

Reddit prezentuje grupę graczy, którzy są na skraju wygrania meczu, ale muszą radzić sobie z wyzyskiwaczem, aby wygrać. Dowód na to, że pokonanie oszustów nie wymaga oszustów!

Ten przykład jest świętym Graalem pokazywania obskurnego podbrzusza wyczynów. To nie tylko gra Warzone, do której widzieliśmy już jawny hack, aby to porównać, ale jest to także sytuacja, w której wyzyskiwacz zostaje udaremnięty bez żadnego przeciwdziałania wyzysku. Oddział w strefie końcowej widzi, że jedyna inna osoba żyjąca jest mile od gazu, strefy, która nieustannie cię uszkadza.

Jedynym sposobem, w jaki ta osoba może przetrwać tak długo, jest „usterka” jako exploit. Zasadniczo mają nieograniczone uzdrowienie. Oddział użył całkowicie sprawiedliwych środków, aby wbić się w głąb gazu i szybko wyeliminować niedobrego, zanim gaz będzie mógł powstrzymać ich uzasadnioną zemstę. Ta sytuacja jest taka, w której chociaż każdy może technicznie wykonać exploit bez konieczności hackowania, exploit okazuje się całkowicie niesprawiedliwy i nieuzasadniony.

Hakowanie to narzędzie innej firmy, które wyraźnie oszukuje grę, mody mogą to zrobić lub mogą być nieszkodliwymi zmianami wizualnymi, ale Exploity istnieją niezależnie od tego, czy gracz cokolwiek zmienia. W rzeczywistości niektórzy gracze Exploitów mogą używać i nigdy nie zd ają sobie sprawy z tego!

Może się to wydawać niemożliwe po tym wyświetleniu Warzone, ale rozważ znacznie inny exploit. Podobnie jak w przypadku wcześniejszej sprzedaży mojego miecza panu „Hello my Friend”. Coś w rodzaju prostego anulowania animacji w przeładowaniu byłoby porównywalne w Warzone. Odbywa się to poprzez rozpoczęcie sprintu lub wspinania się, gdy odbywa się animacja przeładowania.

Jest to prosty sposób przeładowania nieco szybciej niż zamierzano, przerywając animację, gdy tylko amunicja trafi do klipu. W dzisiejszych czasach grach na ogół udaje się tego uniknąć, upewniając się, że amunicja dostaje się do klipu tylko w ostatnich chwilach animacji, ale nadal jest to możliwe w wielu grach.

Ten rodzaj exploita, który jest w grze, a nawet może zostać przypadkowo uruchomiony, najwyraźniej nie jest w tej samej lidze, co „Stim-Glitch” Steve z powyższego klipu. To właśnie sprawia, że exploity są znacznie bardziej złożone niż hacki i dlaczego różnice w definicji są niezbędne.

Karanie i identyfikowanie osób nadużywających Exploits jest znacznie trudniejsze i wymaga więcej finezji niż zamykanie tych nieznośnych hakerów. Jeśli ktoś używa exploita, aby pominąć animację przeładowania, technicznie gra według identycznych zasad jak wszyscy, ponieważ gra nie jest manipulowana, często ludzie twierdzą, że to gracze, którzy nie wykorzystują, aby się tego nauczyć.

W ten sposób serwery i gracze mają własne zasady dotyczące tego, jakie exploity są dozwolone lub marszczone. Ale to artykuł na inny dzień, w którym przyglądam się psychologii oszustów. Na razie bądźmy szczęśliwi, że wiemy, co sprawia, że exploit jest exploitem.

W 1983 roku pojawiła się pierwsza fala Modderów, ale popularyzacją był Doom 1993, ponieważ umożliwił tworzenie map przy użyciu plików oryginalnej gry.

Mody do gier to ogromna dyscyplina, która wykorzystuje pliki gry lub jej silnika do dodawania, usuwania z lub po prostu zmiany gry. Mody niekoniecznie mają na celu ulepszanie gry, ale po prostu stworzenie innej wersji gry. W przeciwieństwie do Hacka, Mody są tworzone i tworzone w celu dodania lub zmiany doświadczenia w sposób, który pasuje do ogromnej różnorodności graczy. Nie są stworzone, aby zapewnić zwycięstwo w meczu, ale istnieją mody online.

Przykłady modów do gier obejmują niestandardowe poziomy Doom, nowe bronie i zbroje w grach Elder Scrolls i Fallout, zupełnie nowe kampanie i mechanikę w Dark Souls. Istnieją nawet mody online, takie jak alternatywne skórki i animacje w Star Wars Battlefront 2.

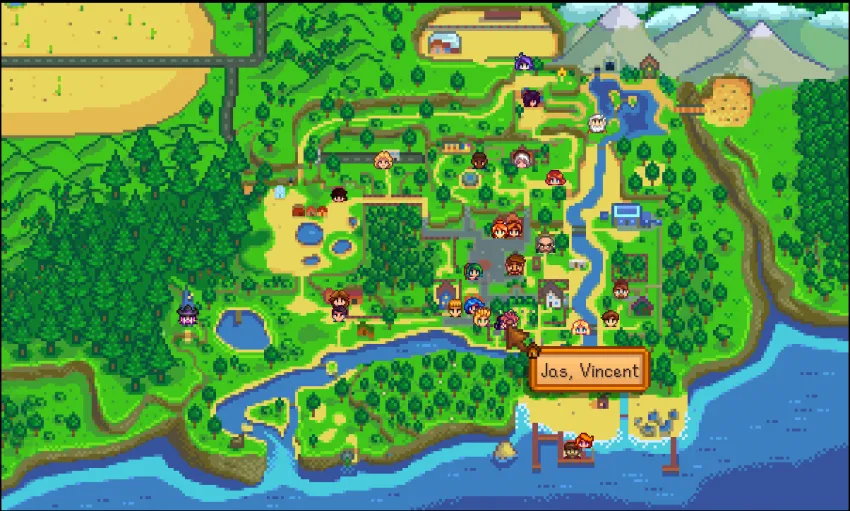

Jeśli kiedykolwiek zastanawiałeś się, dlaczego Thomas Dimitrescu istnieje, to jest modowanie. Jeśli kiedykolwiek czułeś, że Skyrim nie był wystarczająco wciągający, a na jednej półce w Whiterun brakowało indywidualnego słodyczy, mody są dla Ciebie. Jeśli nienawidzisz tego, że niektórzy wieśniacy w Stardew Valley wydają się znikać, gdy musisz zamienić w nich zadanie, zanim wygaśnie, modderzy cię chronią.

Ten ostatni przykład jest ucieleśnieniem różnic między hakowaniem a modowaniem, ponieważ w największej aktualizacji Stardew Valley otrzymanej od czasu premiery taka funkcja została dodana do gry jako opcja. Deweloper zgadza się, że gra * zamierzają* mieć dostęp do czegoś jest dużym czynnikiem. Modding jest jak starszy brat hakowania. Modding naprawdę dotyczy tylko samych gier, a nie paskudnych rzeczy do konta/hasła, których szukają hakerzy.

Podczas gdy modderzy edytują pliki gier w podobny sposób do hakerów, czasami nawet używając oprogramowania innych firm, efektem końcowym jest bardziej zmiana, dodanie lub udoskonalenie niż jawny oszustwo. Modderzy wykonali jedne z najlepszych prac w grach wideo, a także niektóre z najbardziej przeklętych. Treści dla jednego gracza są znacznie bardziej skupione na modderach, dlatego uważają, aby nie tworzyć kodów ani hacków. Niektóre mody tak bardzo zmieniają gry, że sam mod jest zupełnie odrębną jednostką z własnymi regułami.

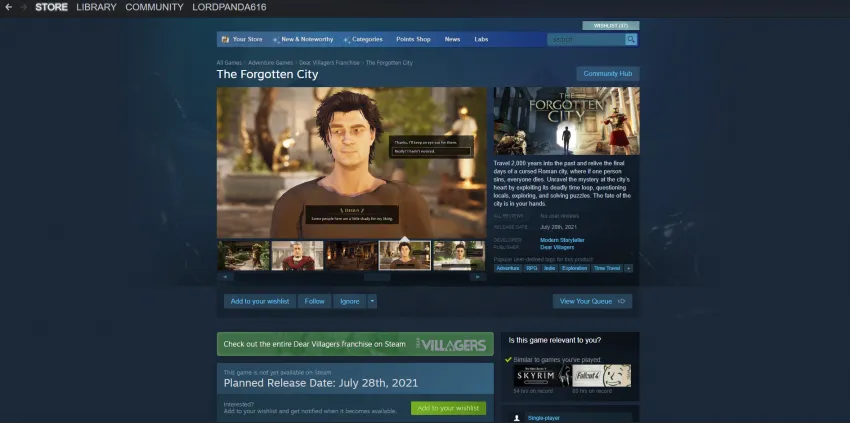

Jednym z przykładów połączenia swobody modowania dla jednego gracza w połączeniu z wieloosobowym jest Minecraft. Prywatne serwery pozwalają modderom hostować serwery z ogromnymi różnicami w rozgrywce w porównaniu z Minecraftem, znacznie głębszą walką i poziomowaniem, montażami, mechaniką RPG, a nawet łupami wszystkich rzeczy (Modding nie jest niewinny). Modding jest kluczową częścią gier w czasach nowożytnych, a mod Skyrim „The Forgotten City” otrzymuje własne, samodzielne, całkowicie oddzielne wydanie od Skyrim, gry, w której powstał mod!

Jeśli fakt, że hakerzy manipulują dziećmi w celu zakupu aimbotów, podczas gdy modderzy po prostu proszą o opcjonalne darowizny, aby kontynuować tworzenie całych nowych gier, nie pokazuje nam, że warto zdefiniować różnicę, to nie wiem, co robi!

The Fine:

Więc mamy to, wpadliśmy w mroczne bagna moralnie niejednoznacznych praktyk gier i miejmy nadzieję, że wyszliśmy z nie tylko zamożonymi butami, ale także uznaniem dla subtelności „oszustw” gier wideo. Samo oszustwo jest szerokim terminem i jest używany kontekstowo dla któregokolwiek z powyższych terminów, które skutecznie przekraczają granicę w nieuczciwą przewagę, więc uważaj, aby dokładnie wiedzieć, o co oskarżasz kogoś następnym razem, gdy ukradnie twoją wygraną w Warzone.

Jeśli chodzi o konta na MMO i*tej stronie hakowania, zawsze upewnij się, że Twoje konto ma uwierzytelnianie dwuetapowe powiązane z telefonem. To nie czyni cię nieprzeniknionym, ale ułatwia odzyskiwanie konta i blokowanie. Teraz idź w świat, a jeśli znajdziesz exploit w grze, pamiętaj: Może być w grze, ale to nie czyni go sprawiedliwym.

Definicja oszustwa naprawdę zależy od społeczności i kontekstu. To, co uchodzi na sucho w speedrunningu, byłoby zakazane w e-sporcie.

Mam wrażenie, że anulowanie animacji to bardziej mechanika umiejętności niż exploit.

To całkiem fajne, jak niektóre mody stają się pełnymi grami. Pokazuje potencjał społeczności modderskiej.

Te statystyki z profilu hakera są po prostu absurdalne. Jak oni myślą, że to jest wiarygodne?

Kontrowersje wokół Dreama naprawdę uwypukliły, jak poważnie społeczności speedrunningowe traktują te rozróżnienia.

Ten mod ze słodką bułeczką w Skyrim to szczyt humoru społeczności modderskiej.

Interesujące, jak społeczności speedrunnerów decydują, które exploity są akceptowalne, poprzez konsensus.

Ten klip z błędem stymulującym pokazuje dokładnie, dlaczego musimy być konkretni, o jakim rodzaju oszustwa mówimy.

Fakt, że twórcy hacków prowadzą prawdziwe firmy, jest niepokojący. Powinno być więcej konsekwencji prawnych.

Sprawiedliwie mówiąc, niektóre mody też mogą psuć grę. Wszystko zależy od tego, jak są używane.

Uwielbiam, jak niektóre błędy stają się ukochanymi funkcjami. Jak agresja Gandhiego w Civilization.

Psychologiczny aspekt tego, dlaczego ludzie hakują, byłby interesującym artykułem uzupełniającym.

Jestem zaskoczony, że więcej gier nie ma wbudowanej obsługi modów, jak Minecraft. To wyraźnie dodaje tak wiele wartości.

Niektóre z tych exploitów są tak kreatywne. Prawie imponujące, gdyby nie były tak niesprawiedliwe.

Ten exploit w Asteroids jest fascynujący. Gry rywalizacyjne zawsze miały te problemy.

Lata temu straciłem całe konto WoW przez hakerów. Uwierzytelnianie dwuskładnikowe jest teraz absolutnie niezbędne.

Te reklamy Google dotyczące hacków zdecydowanie są skierowane do dzieci. Dość drapieżne.

Pamiętacie, kiedy błędów psujących grę nie można było naprawić? Przynajmniej teraz mamy aktualizacje.

Nigdy nie myślałem o tym, jak zasady serwera w zasadzie decydują, które exploity są akceptowalne. Interesująca dynamika społeczności.

To szalone, jak niektóre mody stają się tak popularne, że twórcy dodają podobne funkcje do podstawowej wersji gry.

Napotkałem ten sam błąd poziomu w Torchlight 2! Musiałem całkowicie zrestartować postać.

Granica między exploitem a funkcją może być naprawdę cienka. Spójrz na rocket jumping w starych grach FPS.

Czasami myślę, że twórcy zostawiają pewne exploity, ponieważ stają się one częścią kultury gry.

Fascynujące, jak speedrunnerzy mają własne zasady dotyczące tego, które exploity są akceptowalne. To jak cała subkultura.

Te wall hacki w Warzone są absurdalne. Jak to w ogóle może być zabawne dla osoby, która ich używa?

Zastanawiam się, ilu graczy używa anulowania animacji, nie zdając sobie sprawy, że jest to technicznie exploit?

Scena gier rywalizacyjnych naprawdę potrzebuje lepszych systemów anty-cheat. Te pule nagród są zbyt duże, aby ryzykować hakerów.

Ta historia z niezbywalnym mieczem przypomina mi duplikowanie przedmiotów w starych RPG. Czasami znajdujesz takie rzeczy przypadkiem.

Uwielbiam ten punkt o uwierzytelnianiu dwuskładnikowym. Uratowało moje konto MMO więcej niż raz!

Czy ktoś jeszcze dostaje te telefony od oszustów, o których wspomnieli? To przerażające, jak bardzo hakowanie kont w grach jest podobne do oszustw w prawdziwym świecie.

Nie miałem pojęcia, że termin hakowanie pochodzi od zestawów pociągów modelarskich. To bardzo interesujący kawałek historii.

Kontrowersje wokół speedrunu Dreama są doskonałym przykładem tego, dlaczego hakowanie jest o wiele gorsze niż wykorzystywanie błędów.

Nadal jestem pod wrażeniem, że tej grupie udało się pokonać exploitera wykorzystującego błąd ze stymulantem w Warzone. Pokazuje, że umiejętności pokonują oszustwo!

To szalone, jak niektóre gry rywalizacyjne faktycznie zaakceptowały pewne exploity jako funkcje. Jak wave dashing w Smash Bros.

Dzięki za wyjaśnienie różnicy między błędami a exploitami. Zawsze myślałem, że to to samo.

Uwielbiam to, jak modowanie ewoluowało od prostego tworzenia map w Doomie do tworzenia zupełnie nowych gier. To teraz jak platforma kreatywna.

Fakt, że sprzedawcy hacków pojawiają się jako reklamy Google, jest poważnie niepokojący. Trzeba coś z tym zrobić.

Ten błąd ze strażnikiem w Oblivionie nadal mnie rozśmiesza po tylu latach. Niektóre błędy to po prostu czysta rozrywka.

Słusznie zauważasz w kwestii anulowania animacji. Myślę, że wszystko zależy od intencji i tego, czy stwarza to niesprawiedliwą przewagę.

Pamiętam ten błąd w Pac-Manie na poziomie 256! To było jak uderzenie w koniec świata w grze.

Porównanie hakowania z oszustwami w prawdziwym świecie otwiera oczy. Nigdy nie pomyślałem, że kradzież kont w grach może prowadzić do prawdziwych przestępstw.

Jako osoba, która speedrunuje gry, doceniam rozróżnienie między exploitami a hackami. Przestrzegamy ścisłych zasad dotyczących tego, jakie błędy są dozwolone.

Ten mod ze słodką bułeczką ze Skyrima mnie rozśmieszył. Społeczność modderska nigdy nie przestaje mnie zadziwiać swoją kreatywnością i humorem.

Właściwie nie zgadzam się, że anulowanie animacji jest exploitem. Jeśli twórcy zostawiają to po łatkach, staje się to zamierzoną mechaniką.

The Forgotten City to niesamowity przykład dobrze zrobionego modowania. Grałem w obie wersje, a samodzielna gra jest niesamowita.

Naprawdę interesujący punkt o anulowaniu animacji. Robię to cały czas w grach, ale nigdy nie uważałem tego za exploit - po prostu myślałem, że to normalna mechanika.

Te statystyki z profilu hakera są szalone. Jak ludzie myślą, że nie zostaną złapani z takimi liczbami?

Przykład z błędem stymulującym w Warzone naprawdę pokazuje, jak exploity mogą być równie szkodliwe jak hacki. Przez ludzi nadużywających tego straciłem tyle meczów.

Nigdy nie zdawałem sobie sprawy, że istnieje tak wyraźne rozróżnienie między hackami a modami. Zawsze wrzucałem je do jednego worka, ale teraz rozumiem, dlaczego społeczności modderskie są tak cenione!

Granie w gry wideo ma wiele pozytywnych skutków dla osoby.

Nie pozwól, aby mały dystans powstrzymywał Cię przed spędzaniem razem dobrego czasu!

Minecraft to dobra gra do grania, zwłaszcza ze wszystkimi zaktualizowanymi treściami, ale pakiety modów zawierają o wiele więcej.

Z wolnym czasem zacząłem grać w gry, w które grałem lata temu.

W czasach współczesnych wizualizacje stały się kluczowym elementem gier wideo. Oto para, która wyróżnia się do sprawdzenia!

Capcom niedawno wydał oświadczenie w odpowiedzi na przytłaczającą reakcję fanów na najnowszego głównego antagonistę Resident Evil, Lady Dimitrescu

Gry z otwartym światem mogą być wykorzystywane do podsycania kreatywności tak samo, jak gry piaskownicze. W tym artykule wymieniono sześć możliwych, które mogą to zrobić.

Twój pierwszy krok do zabawy życiem w sposób, o którym nie wiedziałeś, że jest możliwy.

Jakość premium, którą mniejsze studia wkładają do gier, często przewyższa tytanów branży gier wideo.

Twój zestaw słuchawkowy VR jest skonfigurowany i gotowy do pracy. Teraz w co grać?

Czytaj dalej, aby dowiedzieć się, jak najlepiej wykorzystać zestaw słuchawkowy VR bez wydawania ani grosza.

E3 2020 się skończył i mamy ponad 150 gier do przejrzenia! Jeśli jesteś nowy w grach, możesz się zastanawiać, ile gier w ogóle istnieje, ale ten artykuł pokaże Ci, jak różnorodne stały się gry, i gdzie możesz chcieć do niej wskoczyć, jeśli chcesz, aby gra została ogłoszona w tym roku!

Czy gry wideo są złe dla twoich dzieci? Pomimo tego, co mówią niektóre media, okazało się, że gry wideo są korzystne dla dzieci. Pozwól, że wyjaśnię, dlaczego gry wideo nie są złe dla twojego dziecka.

Niektóre z najlepszych gier z dzieciństwa w Internecie powróciły dla wszystkich starych fanów.

Speedrunning to akt zakończenia gry tak szybko, jak to możliwe, ale przy tak wielu ustalonych zasadach i przepisach oraz kategoriach i stratach po prostu ignorancją jest, aby najpierw nie przeprowadzać badań.

Jak walczyć z manipulacyjną sprzedażą hacków? Kto jest ich docelowym odbiorcą? Jakie informacje należy udostępniać poza podstawowymi definicjami? Ten artykuł wyjaśni dokładnie, dlaczego hakowanie jest tak ogromnym problemem dla dzieci i jak zacząć walczyć z nim jako rodzic lub zainteresowany opiekun.

Join independent creators, thought leaders, and storytellers to share your unique perspectives, and spark meaningful conversations.